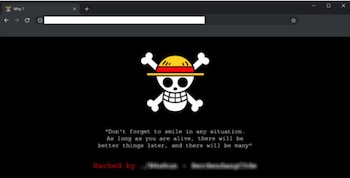

El defacement, en términos de seguridad cibernética, se refiere a la acción de modificar el contenido de un sitio web sin la autorización del propietario, con el objetivo de mostrar mensajes, imágenes u otros elementos que no formaban parte originalmente del sitio.

Los ciberdelincuentes aprovechan las vulnerabilidades de algunas páginas que cuentan con gestores de contenidos desactualizados o tienen plugins (complementos que añaden funcionalidades extra) obsoletos o mal configurados.

Los ciberdelincuentes también pueden conseguir tomar el control de los sitios robando las credenciales de acceso mediante la ejecución de un ataque por correo electrónico en el que adjuntan archivos infectados con malware.

Este acto suele ser llevado a cabo por individuos o grupos de hackers con diversos motivos, ya sea como protesta para dañar la imagen y reputación de una organización por motivos políticos o ideológicos; o para fines criminales como distribuir malware, spam o engañar para que una página parezca de una entidad bancaria y así obtener dinero de las víctimas que accedan a ella e introduzcan sus credenciales de acceso.

Es un ataque peligroso para las organizaciones

El defacement es peligroso para las organizaciones por varias razones:

- Genera un daño a la reputación y muestra una imagen de falta de seguridad y control por parte de una organización. Esto puede hacer que los clientes y aliados pierdan la confianza en la empresa.

- Los ataques de defacement pueden resultar en la pérdida de datos valiosos almacenados en el sitio web, lo que puede tener graves consecuencias en términos de confidencialidad y privacidad.

- A menudo, estos ataques pueden causar la interrupción del servicio del sitio web, lo que afecta negativamente a los usuarios y clientes que dependen de la disponibilidad continua de la página.

- Los defacements pueden ser la puerta de entrada para ataques más graves, como el robo de datos o la propagación de malware.

- Además, restaurar un sitio web después de un defacement puede ser costoso, debido a que implica investigaciones de seguridad, reparación de sistemas y restauración de contenido.

Cómo protegerse

Algunas medidas que las organizaciones pueden tomar para reducir el riesgo de defacement son:

Actualizaciones regulares: Es esencial mantener actualizado el software del sitio web, incluidos los sistemas de gestión de contenido (CMS) y complementos. Las actualizaciones suelen incluir parches de seguridad que corrigen vulnerabilidades conocidas.

Contraseñas seguras: Utilizar contraseñas fuertes y únicas para las cuentas de administración del sitio web es fundamental. Así como considerar el uso de autenticación de dos factores cuando sea posible.

Control de acceso: Limitar el acceso a las cuentas de administración solo a personal autorizado. Revisar y ajustar los permisos de usuario para garantizar que solo las personas que necesitan acceso tengan privilegios de administración.

Monitoreo de seguridad: Implementar sistemas de monitoreo de seguridad que alerten sobre actividades inusuales o intentos de acceso no autorizado al sitio web.

Cortafuegos y seguridad de la red: Utilizar cortafuegos y soluciones de seguridad de red para proteger el tráfico web entrante y saliente, puede ayudar a prevenir ataques dirigidos al sitio web.

Escaneos de vulnerabilidad: Realizar escaneos regulares de vulnerabilidad en el sitio web para identificar posibles puntos débiles que los atacantes podrían explotar.

Copias de seguridad: Realizar copias de seguridad periódicas del sitio web y almacenarlas en ubicaciones seguras. Esto permite restaurar el sitio en caso de un ataque exitoso de defacement.

Educación y capacitación: Capacitar al personal y a los usuarios sobre las mejores prácticas de seguridad cibernética, como la prevención de ataques de phishing y la gestión de contraseñas seguras.

Respuesta a incidentes: Desarrollar un plan de respuesta a incidentes que incluya pasos a seguir en caso de defacement. Esto permite una acción rápida y eficaz en caso de un ataque.

Seguridad del servidor: Asegurarse de que el servidor web esté configurado de manera segura y siga las mejores prácticas de seguridad.

Últimas Noticias

Publicidad falsa sobre WhatsApp y Google Chrome oculta un virus que puede robar tu dinero

Esta ataque, gestionado desde Brasil, ha afectado tanto a bancos como a usuarios de criptomonedas

La tecnología de Artemis II que protege la vida de los astronautas en el espacio rumbo a la Luna

Durante el viaje, los cosmonautas están expuestos a temperaturas cercanas a los -270 °C y radiación cósmica

Las Guerras K-Pop tienen nuevo contenido en Netflix: cómo encontrarlo

A través de cuatro episodios se comparten historias de los seguidores y la comunidad generada por la película

SpaceX tiene planes para cotizar en la bolsa: un plan que aumentaría la fortuna de Elon Musk

La empresa busca captar hasta 80 mil millones de dólares para financiar nuevos proyectos espaciales y de IA

AirPods con cámara: este es el motivo por el que Apple le pondría ‘ojos’ potenciados con IA

Este avance le daría a los dispositivos la capacidad de analizar objetos y lugares en tiempo real