Foi descoberto um novo sistema de gerenciamento de tráfego malicioso (TDS), o Parrot TDS, que infectou vários servidores web que hospedam mais de 16.500 sites. Os sites afetados incluem páginas de conteúdo adulto, sites pessoais, universitários e governamentais.

Sua aparência é modificada para exibir uma página de phishing que afirma que o usuário precisa atualizar seu navegador.

Quando um usuário executa o arquivo de atualização do navegador oferecido, uma Ferramenta de Acesso Remoto (RAT) é baixada, o que dá aos invasores acesso total aos computadores das vítimas.

“Os sistemas de gerenciamento de tráfego servem como uma porta de entrada para a entrega de várias campanhas maliciosas em sites infectados”, disse Jan Rubin, pesquisador de malware da Avast, que identificou esse problema. “Neste momento, uma campanha maliciosa chamada FakeUpdate (também conhecida como SocGholish) está sendo distribuída através do Parrot TDS, mas outras atividades maliciosas podem ser realizadas no futuro por meio do TDS.”

Os pesquisadores Jan Rubin e Pavel Novak acreditam que os invasores estão explorando os servidores web de sistemas de gerenciamento de conteúdo inseguros, como sites WordPress e Joomla.

Os criminosos entram em ação no momento em que você faz login em contas com credenciais fracas para obter acesso de administrador aos servidores.

“A única coisa que os sites têm em comum é que eles são WordPress e, em alguns casos, sites Joomla. Portanto, suspeitamos que eles se aproveitem de credenciais de login fracas para infectar sites com código malicioso”, disse Pavel Novak, analista do ThreatOps da Avast. Ele acrescentou: “A robustez do Parrot TDS e seu grande alcance o tornam único”.

O Parrot TDS permite que os invasores definam parâmetros para exibir apenas páginas de phishing para vítimas em potencial que atendam a determinadas condições, levando em consideração o tipo de navegador do usuário, os cookies e o site de origem.

Sobre o que é a campanha FakeUpdate

A campanha maliciosa do FakeUpdate usa JavaScript para alterar a aparência do site e exibir mensagens de phishing alegando que o usuário precisa atualizar seu navegador.

Assim como o Parrot TDS, o FakeUpdate também realiza uma verificação preliminar para coletar informações sobre o visitante do site antes de exibir a mensagem de phishing. Este é um ato de defesa para determinar se deve ou não exibir a mensagem de phishing, entre outras coisas.

A verificação verifica qual produto antivírus está no dispositivo. O arquivo oferecido como atualização é, na verdade, uma ferramenta de acesso remoto chamada NetSupport Manager.

Os cibercriminosos por trás da campanha configuraram a ferramenta de tal forma que o usuário tem muito poucas chances de perceber. Se a vítima executar o arquivo, os invasores obtêm acesso total ao computador e podem alterar a carga entregue às vítimas a qualquer momento.

Além da campanha FakeUpdate, os pesquisadores analisaram outros sites de phishing hospedados nos sites infectados do Parrot TDS, embora não possam vinculá-los conclusivamente a esse sistema de gerenciamento de tráfego.

Como os usuários podem evitar ser vítimas de phishing:

1. Se o site que está sendo visitado parecer diferente do esperado, os visitantes devem sair da página e não baixar nenhum arquivo ou inserir nenhuma informação.

2. Além disso, as atualizações devem ser baixadas diretamente das configurações do navegador, nunca através de outros canais.

Como os desenvolvedores podem proteger os servidores:

1. Substitua todos os arquivos JavaScript e PHP no servidor web pelos arquivos originais.

2. Use a versão mais recente do sistema de gerenciamento de conteúdo ou CMS.

3. Use as versões mais recentes dos complementos instalados.

4. Verifique se há tarefas sendo executadas automaticamente no servidor web.

5. Verifique e configure credenciais seguras e use credenciais exclusivas para cada serviço.

6. Verifique as contas de administrador no servidor, garantindo que cada conta pertença aos desenvolvedores e tenha senhas fortes.

7. Quando aplicável, configure o segundo fator de autenticação para todas as contas de administrador do servidor web.

8. Use os complementos de segurança disponíveis.

9. Verifique todos os arquivos no servidor da web com um programa antivírus.

CONTINUE LENDO:

Más Noticias

Estaciones del Metrobús sin servicio en esta última hora de este 26 de marzo

Este medio de transporte cuenta con más de 22 millones de usuarios al año, a los que mueve a través de sus siete líneas

Polonia vs Albania EN VIVO HOY: minuto a minuto del partido por semifinal del repechaje europeo al Mundial 2026

Robert Lewandowski afronta uno de los partidos más decisivos de la recta final de su carrera con su seleccionado nacional. Berat Djimsiti buscará contenerlo desde su función defensiva

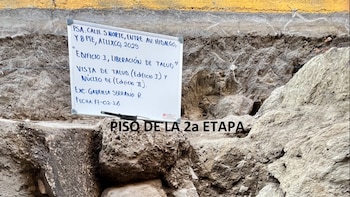

Una calle de Atlixco ocultaba una milenaria plaza prehispánica que INAH descubrió

Las evidencias del hallazgo sugieren que la ciudad fue contemporánea de Teotihuacan y Cholula

El “árbol zombi” de Australia enfrenta su mayor amenaza: cómo un hongo que podría llevarlo a la extinción

El patógeno invasor ya provocó la pérdida de la capacidad reproductiva en poblaciones silvestres y puso en riesgo la diversidad vegetal y la supervivencia de numerosas especies en la región

Con drogas y más de 20 tráileres: caen 9 integrantes de “Los Malportados” en operativos en Edomex y CDMX tras denuncias

Este grupo delictivo mantiene operaciones en cinco alcaldías de la capital