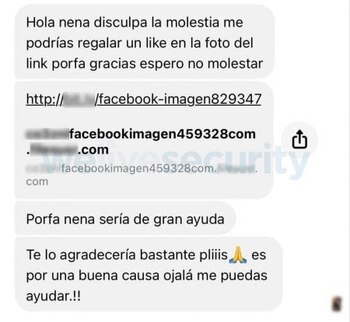

“¿Me podés poner un like en la foto?” Este mensaje, que llega a Messenger junto con un enlace donde se invita al usuario a hacer clic, es una nueva forma de engaño para acceder a la contraseña de usuarios de Facebook. Se trata de una nueva campaña de phishing o suplantación de identidad que fue identificada por la empresa de ciberseguridad Eset.

El mensaje proviene de un contacto del usuario y solicita que se le dé “Me gusta” en una supuesta fotografía para una aparente “buena causa”. El mensaje incluye un enlace con una URL acortada que hace alusión a una supuesta imagen y solicita que la potencial víctima acceda para poner like. Sin embargo, para realizar esta acción se requiere iniciar sesión en una página falsa que copia la imagen del sitio oficial de Facebook.

“Como ocurre en varias campañas, el sitio de phishing utiliza las características de un sitio seguro; es decir, utiliza un certificado de seguridad, maneja HTTPS y cuenta con un candado de seguridad. Además, el sitio utiliza una imagen idéntica en apariencia a la del sitio oficial de Facebook, por lo que el usuario podría caer en el engaño, especialmente si el mensaje proviene de un contacto conocido. El objetivo de esta campaña es robar las credenciales de acceso a Facebook”, destacó Camilo Gutiérrez Amaya, Jefe del Laboratorio de ESET Latinoamérica.

Las campañas de phishing son cada vez más elaboradas. Mucha gente cree que el hecho de que el portal tenga el certificaod de seguridad (HTTPS o candado de seguridad) es suficiente indicio para creer que se trata de una página genunina. Sin embargo, esto no es así. Cualquier sitio puede obtener un certificado de este tipo.

Un claro indicio de que se trata de una página falsa es que la URL agrega palabras, puntos o guiones que difieren de la URL original. Ocurre que a veces estos cambios son sutiles y el usuario no se detiene a mirar o aún cuando lo haga puede ser que se le pase por alto.

Si el usuario introduce sus credenciales de acceso a Facebook, simplemente es dirigido al sitio oficial de la red social aludiendo a un aparente error de autenticación, aunque sus datos ya han sido capturados por los cibercrimianles que están detrás del sitio falso.

“Cabe destacar que la cuenta desde la cual proviene el mensaje ha sido comprometida previamente y es utilizada para difundir el engaño con el propósito de obtener credenciales de acceso de otras cuentas. Por lo tanto, aunque el enlace provenga de un contacto de conocido o de confianza, es necesario revisar los parámetros de seguridad para evitar caer en un engaño. También es conveniente desconfiar de este tipo de mensajes y evitar propagarlos, de forma que menos personas se vean comprometidas”, subraya Amaya.

Recomendaciones de seguridad

Por empezar, no hacer clic en los enlaces que nos llegan por mensajes privados aún cuando provengan de contactos conocidos. En todo caso, se puede contactar al usuario por otra vía para verificar la veracidad del mensaje.

Notificar al propietario de la cuenta desde la cual se envía el mensaje para que sepa que están realizando esta actividad maliciosa suplantando su identidad y desde su cuenta, por lo que es conveniente que revise cualquier actividad inusual, como los inicios de sesión desde distintas ubicaciones o dispositivos, y cerrar las sesiones que no correspondan con las que el usuario realiza.

Cambiar la contraseña, habilitar el segundo factor de autenticación y verificar la actividad que se registra en la cuenta. En caso de que se identifique algún inicio de sesión desde un equipo que no se conoce, cerrarla de inmediato.

Mantener el sistema operativo de todos los equipos actualizados.

MÁS SOBRE ESTE TEMA:

Últimas Noticias

Salir de un grupo de WhatsApp en modo incógnito es posible

La actualización está activa para iPhone y teléfonos Android

Apple Music lanza “Replay”, una lista de canciones preferidas cada semana

La recopilación de canciones favoritas será actualizada cada domingo hasta el final del año 2023

Inteligencia artificial elimina marcas de agua en fotografías

Según WatermarkRemover, estos sellos que garantizan los derechos de autor también arruinan la estética de las fotografías

Así se puede usar un iPhone como traductor de idiomas, sin internet

La aplicación de Traducción se encuentra instalada de forma predeterminada en los celulares de Apple y puede descargarse desde la App Store

Juegos de rol en TikTok: “escoge tu aventura” es el nuevo desafío

Los usuarios aprovechan las herramientas de la red social para proponer escenarios entretenidos a sus seguidores