En su juventud, Kim Jong-il, padre del actual líder de Corea del Norte, era un amante del cine: "Yo gobierno a través de la música y la literatura", solía decir el finado ex líder, que desató una dictadura cultural cuando tomó el poder del país comunista en 1994. Con el tiempo el líder norcoreano se convirtió a en un entusiasta de internet, por entonces un lujo reservado únicamente a la élite del régimen. Cuando Kim Jong-il murió, en 2011, se estima que el país tenía 1.024 direcciones IP, menos que en la mayoría de las cuadras de un país desarrollado. Sin embargo, la falta de infraestructura no impidió que el dictador pueda visionar el futuro de la tecnología: "Todas las guerras en el futuro serán guerras de ordenadores", sentenció algunos años antes de su muerte.

Hoy, la mitad de la población mundial ya tiene acceso a la Red, no solo para aprovechar sus beneficios y sus variedad de aplicaciones como el e-mail, Whatsapp o Facebook, sino también para realizar crímenes y obtener dinero. El ciberespionaje, cibercrimen, hacktivismo o el ciberterrorismo ya forman parte de nuestro lenguaje cotidiano, y lejos de desaparecer, los hackers cada día inventan nuevas formas de atacar nuestros dispositivos y archivos digitales.

A medida que los hackers intensifican sus ataques, el mundo -en pleno auge de la era digital- cada vez se vuelca más hacia nuevas formas de hacer negocios y de generar valor en internet, consecuentemente aumentando el área de superficie que pueden ser blancos de malware o ramsonware malicioso.

Wannacry, el mayor ataque de ramsomware de la historia, comenzó un 12 de mayo y fue descrito como un "ataque sin precedentes" por la magnitud que tuvo: infectó cerca de 300.000 computadoras en 150 países. "El ataque se esparció y costó miles de millones, y Corea del Norte es directamente responsable", afirmó el asesor de seguridad interna estadounidense Tom Bossert.

Todas las unidades de ciber delito en Corea del Norte responden a la Oficina General de Reconocimiento (RGB, por sus siglas en inglés). Por esta oficina pasa además todo lo referente a las actividades clandestinas del régimen, convirtiéndola en una de las más influyentes y poderosas de Pyongyang.

Una de sus unidades es la conocida Oficina 121. Es la más importante de todas. Pero quién es su mentor o líder es un misterio. Algunos especulan en que depende directamente de la cabeza de la RGB, pero jamás pudo ser confirmado.

Se calcula que los hackers que forman parte de este ejército -no sólo en la RGB, sino desparramados por todo el mundo- son alrededor de 1.700, apoyados por otros 5.000 que dan soporte de todo tipo, de acuerdo a un informe de The New York Times.

Las ofensivas del ejército de hackers de Corea del Norte no conoce límites geográficos ni jurisdicciones. En Latinoamérica, los ataques ya comenzaron. Algunos con mejor efectividad que otros. El pasado 24 de mayo de este año en Santiago, la capital chilena, el objetivo fue el Banco de Chile. Un virus había penetrado su sistema, inutilizado sus ordenadores y dejado al descubierto los datos de sus clientes. Fueron alrededor de 9 mil terminales afectadas. Mientras el equipo de seguridad informática de la entidad intentaba controlar esa embestida digital, miles de operaciones bancarias estaban siendo ejecutadas, logrando robar unos 10 millones de dólares.

El método utilizado fue el mismo que el régimen implementó en el hurto al mexicano Banco Nacional de Comercio Exterior (Bancomext) en enero pasado y al Banco Central de Bangladesh hace dos años. Otras instituciones financieras de América Latina -como el Banco del Austro en Ecuador (12 millones de dólares, 9 de los cuales fueron a parar a más de 20 cuentas en Hong Kong y los 3 millones restantes a Dubai) en 2014– también resultaron víctimas de los hackers de Kim Jong-un.

Pero no solo Estados y bancos que están siendo atacados, sino también empresas privadas como en el hackeo a Sony Pictures en 2014, en el que intentaron impedir el estreno de una película –The Interview– que parodiaba el régimen del dictador.

A medida que el mundo avanza hacia una economía cada vez más digital y las aplicaciones se vuelven más inherentes a nuestra vida diaria, es importante que las medidas de seguridad que protegen la información y las aplicaciones en internet no se quede atrás en la ciberguerra del siglo XXI. "Es probable que quien esté detrás de un ataque contra infraestructuras críticas sea un Estado. Son los que pueden acceder al conocimiento técnico, los recursos y la motivación", explicó Ruben Santamarta, consultor principal de seguridad de IOActive.

"La tecnología está avanzando y la seguridad informática tiene que avanzar con ella. Esto es una carrera a largo plazo, un maratón, y hay que ir guardando fuerzas para lo que está por venir" agregó.

MÁS SOBRE ESTE TEMA:

Últimas Noticias

Golpe al contrabando en operativo vial en el Atlántico decomisó mercancía iba a ser distribuida en la temporada de Fin de Año

Estos fueron los temblores reportados en la mañana de este domingo 22 de diciembre

Ceci Flores y madres buscadoras celebran posada a niños con padres desaparecidos: “que no se queden sin regalo”

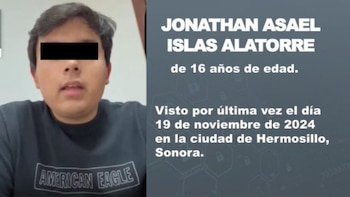

Imputan por secuestro a Jonathan Asael “N”, adolescente reportado como desaparecido en Sonora

Ni Keiko Fujimori ni Antauro Humala: estos son los 5 personajes más negativos para los peruanos de este 2024