El grupo New World Hackers se atribuyó la responsabilidad por el ataque al proveedor de internet Dyn que generó el mayor ciberataque en los últimos diez años.

En abril de este año, el sitio especializado en seguridad informática Security Affairs le hizo una entrevista a un integrante de este colectivo que está integrado por miembros que se encuentran, principalmente, en China y Rusia.

En esa oportunidad, el entrevistado dijo que la principal motivación para orquestar hackeos es el placer de "hallar un problema de seguridad que otros no hayan encontrado".

LEA MÁS: Cuál fue la puerta de entrada que permitió el mayor ciberataque en los últimos diez años

El integrante del grupo hacker aseguró que "el 70% de los servidores DNS en el mundo son vulnerables". Y dijo estar sorprendido por el hecho de la mayoría de los sitios de las celebridades no implementan medidas de seguridad a pesar de ser webs que reciben, en promedio, cerca de 50 mil visitas por hora.

En aquella oportunidad se jactaba de haber logrado uno de sus mayores desafíos cuando, en 2014, logró vulnerar un servidor DNS que tenía 30 mil dominios. Aunque, según remarcó, "desafortunadamente" solo pudo afectar a 20 de esos dominios.

LEA MÁS: Cinco claves para entender el ataque ciberterrorista

Cuando fue consultado sobre las herramientas que todo hacker debe tener, el integrante de la agrupación enumeró lo siguiente:

– Una cadena dinámica de proxies para esconder el IP

– Un escáner de análisis de vulnerabilidades de red (ICMP).Esta herramienta se puede encontrar en TOR y puede ser utilizada para escanear múltiples dominios al mismo tiempo con el fin de identificar vulnerabilidades de tipo XSS y SQLI

– Una protección o scaled shell, algo sobre lo que probablemente mucha gente no haya oído. No puede ser eliminado de un servidor que recién se haya forzado o que haya recibido una inyección de código SQL. De este modo se puede afectar o robar datos de un servidor específico varias veces.

– Hacer o comprar un día cero o 0 day (se refiere a los programas que recién fueron lanzados).

LEA MÁS: Cómo crearon una legión de aparatos zombies para hackear internet

"Participamos de ataques al Estado Islámico. Con mi anterior grupo solíamos hackear las cuentas de Twitter y Facebook de ISIS y luego yo, personalmente, ataqué ciertas cuentas y sitios", confesó.

Por otra parte, advirtió que "se corre un gran riesgo cuando no se toman las medidas de seguridad necesarias para proteger infraestructura crítica. Existen potenciales amenazas de hackers a la vuelta de la esquina".

El colectivo New World Hackers explicó, a través de Twitter, que armaron redes de computadoras zombies que enviaron, en simultáneo, 1,2 terabytes de datos por segundo a los servidores de Dyn, que ofrece servicio a The New York Times, Infobae, CNN, Twitter y Spotify, entre otros. De este modo se logró colapsar todos los sitios.

LEA MÁS

Privacidad en jaque: cuáles son las redes sociales más vulnerables

Los ciberataques vulneran nuestros derechos de expresión

Por qué el ciberdelito es más redituable que el narcotráfico

Últimas Noticias

Estos son los alimentos que no debes cocinar en papel aluminio para proteger tu salud

Utilizar este complemento en la cocina es una técnica que ha pasado de generación en generación, sin embargo existen algunas contraindicaciones

Con Julián Álvarez, Atlético Madrid pierde en la revancha de la semifinal de la Copa del Rey ante Barcelona

El equipo de Simeone, con la Araña, Musso, De Paul y Giuliano como titulares, buscará el boleto a la definición del torneo. Real Madrid espera por el ganador

EN VIVO Liverpool vs. Everton: siga el minuto a minuto de Luis Díaz por la fecha 30 de la Premier League 2024-2025

El encuentro se lleva a cabo en el estadio Anfield Road de Liverpool, en donde el equipo del colombiano quiere asegurar el título en Inglaterra

“El sicario se llama Pierre”: ataque armado en el que asesinaron a Paul Flores de Armonía 10 se habría cometido por 1.500 soles

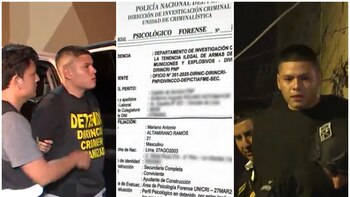

Nuevas revelaciones. Mariano Altamirano, implicado en el asesinato del exvocalista de Armonía 10, declaró que conocía al sicario encargado del crimen. Durante su detención, se le incautó un arma. Actualmente, enfrenta nueve meses de prisión preventiva

Nuevo Aeropuerto Jorge Chávez: los detalles pendientes serán resueltos “en los próximos días”, anuncia Lima Airport Partners (LAP)

La empresa gestora del proyecto, que debía inaugurarse el 30 de marzo y se ha aplazado sin fecha concreta, reiteró que el terminal aéreo está listo en un 99,9 %